NOC

Diese Seite spiegelt aktuell nicht den IST Zustand im Space wieder. Kabel sind zwar nach wie vor nach TIA568B aufgelegt - jedoch benötigen andere Teile dringend eine Überarbeitung

Ansprechpartner

| Name | Funktion/Bereich | ||

|---|---|---|---|

| Chris | Hypervisor, Switche, VPN, DSL-Leitung/Telefon, Mami für alles | coolfrog@live.de/cstaab@coldnetwork.de | |

| Fabian | Homepage, Wikis, Forum, Mail, Pads, Strichliste und anderer Webkram der mit dem Space zu tun hat, Domainverwaltung schaffenburg.org, Firewall (Securepoint) | @schaffenburg.org | |

| Florian | Zentrale Koordination, Verzeichnisdienste (ActiveDirectory/LDAP/UCS), VPN, Netzwerkmonitoring, CISO | florian@schaffenburg.org | |

| Jochen | Reserve | frodozet@schaffenburg.org | |

| Oliver | Firewall, Netzanbindung, VPN, DSL-Leitung/Telefon | oliver@schaffenburg.org | |

| Akuli | Feld-DSL, Feldtelefonie | akuli@schaffenburg.org |

Netze

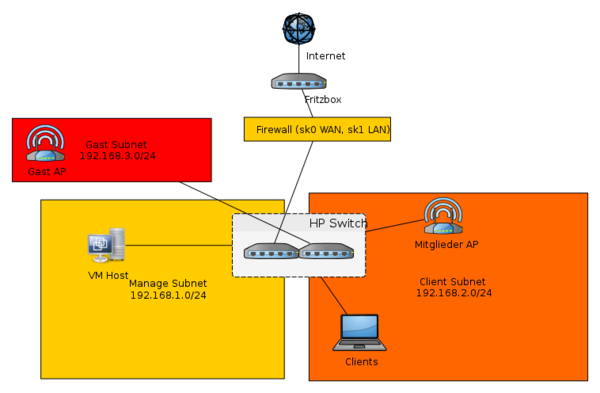

Folgende Netze sind angelegt:

| Netz | Funktion | VLAN | Adressen |

|---|---|---|---|

| 192.168.2.0/24 | DMZ | VLAN 1 | teilw. statisch, teilw. DHCP |

| 192.168.0.0/24 | Gast-WLAN | --- | obsolet, durch Freifunk ersetzt |

| 198.18.0.0/24 | Server | VLAN 2 | statisch |

| 198.18.1.0/24 | Clientnetz | VLAN 2 | DHCP |

| 198.18.2.0/24 | RESERVE | --- | --- |

| 198.18.3.0/24 | VPN-Einwahl | VLAN 2 | DHCP |

VMs liegen standardmäßig in 198.18.0.0/24

Die Firewall routet den ganzen Kram.

Vom Gastnetz besteht kein Zugriff auf das interne Netz und VMs.

Systeme

Um das Netz möglichst homogen zu halten, wird im gesamten Netz (zumindest für Geräte die zum Space gehören) Debian oder Windows 10 verwendet.

Server verwenden jeweils das aktuelle stable-Release, Desktops und Laptop jeweils das testing- oder stable-Release. Bei Servern, die Dienste für Domänenbenutzer anbieten sollen, wird statt der Installationen des "reinen" Debians die Installation des Univention Corporate Servers empfohlen.

Verkabelung

Die Dosen innerhalb der Lounge und des Elektronik Bereichs sind nach TIA/EIA-568B gepatcht. Es sollte darauf geachtet werden bei neuen Dosen diesen Standard beizubehalten.

Version zur Bearbeitung: File:Raumplan_edit.odg

Die Datei kann mit LibreOffice Draw editiert werden. Vorher muss das LibreSymbols-Plugin installiert werden. Da offiziell keine Binary vorliegt, befindet sich die Datei zum Download in meinem Github-Repo.

Namenskonvention

- Prinzipiell: $Hostname.intern.schaffenburg.org (statische Adresse oder DHCP, ohne Domäneneinbindung) oder $Hostname.ads.schaffenburg.org (Domäneneinbindung)

- Sinnvoll aber optional: Um die Geräte einfach identifizieren zu können, wird folgender Aufbau für den Hostname empfohlen (getrennt durch Bindestriche):

- Nutzerkreis (z.B. "HSB" für den kompletten Space, "DF0HSB" für die Funkstation/die Funkamateure, "NOC" für das Network Operation Center, "PC" für Desktop-Rechner im Space - Festlegung am besten in Rücksprache mit dem NOC, dann kann man damit auch eine zentrale Liste anlegen.

- Dienst/Standort und Durchzählung: hier kommt als erstes der Dienst (z.B. "SMB" bzw. "Samba" für einen Samba-Server, "DC" für einen Domänencontroller oder "web" bzw. "ws" für einen Webserver), danach kommt eine fortlaufende Nummerierung innerhalb des Nutzerkreises und Dienstes; die Nummerierung kann weggelassen werden, wenn absehbar ist, dass es in diesem Nutzerkreis nur einen Server mit dieser Funktion geben wird. Alternativ kann bei PCs hier der Standort und die Nummerierung angegeben werden, dann getrennt von einem weiteren Bindestrich.

- Ergänzung: hier werden weitere Unterscheidungsmerkmale hinzugefügt, wenn sie benötigt werden oder sinnvoll erscheinen, um ein System speziell zu kennzeichnen (diese können auch mehrfach stehen, z.B. TL für ein Linux Testsystem und TW für ein Windows-Testsystem):

- dev: Entwicklungssystem/-umgebung

- T: Testsystem

- P: Produktivsystem (ohne Kennzeichnung wird automatisch von einem Produktivsystem ausgegangen)

- L: Linux (nötig, wenn auf einem Rechner mit AD-Konnektivität Windows und Linux installiert ist, da der Rechnername in den installierten OS eindeutig sein muss)

- W: Windows (nötig, wenn auf einem Rechner mit AD-Konnektivität Windows und Linux installiert ist, da der Rechnername in den installierten OS eindeutig sein muss)

- Beispiele:

- HSB-DC01: erster Domainencontroller für den kompletten Space

- PC-EL-01: erster PC im E-Labor

- PC-EL-02-W: zweiter PC im E-Labor (Windows-Partition)

- PC-EL-02-L: zweiter PC im E-Labor (Linux-Partition)

- DF0HSB-SRV01: Server der Funkstation/Funkamateure (da der Server mehrere Aufgaben ausführt, kann kein bestimmter Dienst benannt werden)

Für wichtige Geräte wie z.b. die Tür oder die Strichliste gibt es statische DNS Einträge.

| IP | DNS | Funktion |

|---|---|---|

| 198.18.1.5 | door.intern.schaffenburg.org, door.schaffenburg.org | Türsteuerung |

| 198.18.0.103 | strichliste.intern.schaffenburg.org, strichliste.schaffenburg.org | Strichliste |

| 192.168.2.11 | samba.intern.schaffenburg.org | Samba Share ~90GB |

| 198.18.0.5 | vmhost01.intern.schaffenburg.org | Allgemeiner VM-Host |

| 198.18.0.6 | hsb-dc02.ads.schaffenburg.org | PDC Schaffenburg-Domäne |

| 198.18.0.7 | hsb-dc01.ads.schaffenburg.org | BDC Schaffenburg-Domäne |

Authentifizierung

Die Authentifizierung an allen Rechnern und dem internen WLAN erfolgt über LDAP (Linux) bzw. ActiveDirectory (Windows) über einen Univention Corporate Server. Die Domäne lautet ads.schaffenburg.org (NT-Domäne: SCHAFFENBURG).

Strom

Computer, insbesondere Server, verbrauchen nicht gerade wenig Strom. Bitte denkt daran, Rechner und Server, die nicht benötigt werden, rechtzeitig auszuschalten. Nur so können wir die Kosten relativ gering halten. Produktivserver sollten entweder Kompromiss aus Energie/Leistung bieten oder komplett auf dem XEN virtualisiert werden.

Zugriff über VPN

VPN-Einwahl wird bald verfügbar sein. Wahrscheinlich via OpenVPN und L2TP.

dn42, Freifunk, ChaosVPN

Das Schaffenburg NOC (spezifisch Byteturtle), verwaltet 172.20.43.0/24, den Schaffenburg-eigenen IP Space im dn42. Sowie das Schaffenburg AS, AS4242420412 im dn42.

Es wird gebeten 172.16.0.0/12 und 10.0.0.0/8 nicht zu verwenden um eventuelle Konflikte mit dem dn42 Setup zu vermeiden.

Es werden auch Zugänge in Freifunk (IC-VPN) und ChaosVPN geplant. Infos aus unserem Blogpost:

* IC-VPN: Es wird überlegt, den Space in das InterCity-VPN zu integrieren. Hierdurch könnte man vom Space direkt auf Dienste in Freifunknetzen aus Deutschland oder Österreich zugreifen. Ebenfalls wäre es möglich, Dienste im Space auch aus dem Freifunknetz zugänglich zu machen. Für Space-Mitglieder die sich im Bereich eines Freifunk-Knotens aufhalten könnte man beispielsweise später einmal eine zusätzliche VPN-Einwahlmöglichkeit aufstellen, welche dann wesentlich schneller erreichbar ist wie der normale Server, da Verbindungen aus einem Freifunknetz zu diesem über mehrere Tunnel müssen. Wir sind noch keine Freifunk Community

- ChaosVPN: Das ChaosVPN ist ähnlich dem oben genannten IC-VPN, teilweise sind die Teilnehmer sogar deckungsgleich – es handelt sich jedoch nicht um die Vernetzung von Freifunk-Communities sondern um ein Netz (Intranet oder neudeutsch Darknet 😉 ) zwischen einzelnen Hacker-/Makerspaces.